フィルター機能設定例(接続元のIPアドレスを制限する)

宛先ゾーン概要

特定のIPアドレスからの通信のみを許可することで遠隔からの不正アクセスを防止します。

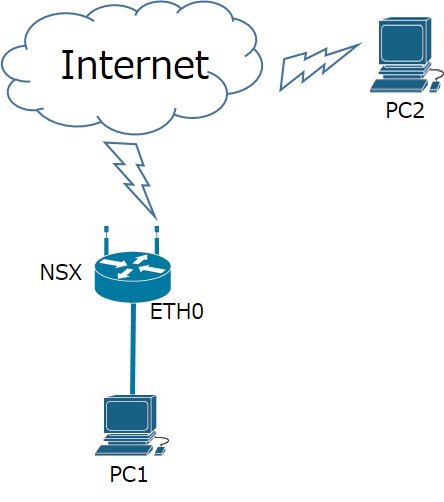

構成

情報

Rooster NSX情報

| ETH0 | 192.168.62.1 |

|---|---|

| Web設定画面のポート番号 | 443 |

PC1情報

| IPアドレス | 192.168.62.10 |

|---|---|

| ネットマスク | 255.255.255.0 |

PC2情報

| IPアドレス | 203.0.113.0 |

|---|---|

| ネットマスク | 255.255.255.0 |

実現したい動作

- PC2からRooster NSXの設定画面へのアクセス

- PC2からPC1へのリモートデスクトップアクセス

※PCの設定によっては、リモートデスクトップアクセスをしてもすぐにセッションが切れてしまうことがございます。その場合は、パソコンの設定をご確認ください。

前提条件

- Rooster NSXがインターネットに接続されていること

設定手順

- PC1からRoosterNSXに接続します。

接続方法については、「WebUI設定の使い方(入り方)」をご参照ください。 - PC2からNSXのWeb設定画面へのアクセスを許可します。

ネットワーク->ファイアーウォール->トラフィック・ルールタブを開きます。

ポートの開放欄で「追加」を実行します。_01-517x720.png)

以下のように設定を行います。

設定後、「保存」を実行します。名前 from_PC2_to_NSX7000 プロトコル TCP 送信元ゾーン wan 送信元IPアドレス 203.0.113.0 宛先ゾーン デバイス(input) 宛先ポート 443 アクション 許可 _02-707x720.png)

- PC2からPC1へのリモートアクセスを許可します。

ポートフォワーディング設定タブを開きます。

「追加」を実行します。_03-720x381.png)

「編集」を実行します。

_04-720x380.png)

以下のように設定します。

設定後、「保存&適用」を実行します。名前 forward_to_PC1_from_PC2 プロトコル TCP 送信元ゾーン wan 送信元IP 203.0.113.0 送信元ポート 3389 内部ゾーン lan 内部IPアドレス 192.168.62.10 内部ポート 3389 _05-692x720.png)

- 設定を保存します。

再起動後も設定を保持するため、「設定の保存」を実行します。

詳細については、「設定を保存する」をご参照ください。